Suivi des ordinateurs portables. Logiciel espion informatique : qu'est-ce que c'est ? Comment installer un logiciel espion sur votre téléphone

Les applications et programmes spéciaux sur smartphones sont de plus en plus utilisés par nous dans la vie quotidienne. Nous nous habituons à les utiliser pour effectuer des achats, effectuer des transactions financières et communiquer avec des amis du monde entier. S'il est nécessaire de surveiller davantage le cercle social de votre enfant, d'écouter les conversations des employés de l'entreprise ou des membres de la famille, vous aurez besoin d'un programme espion pour Android ou iOS, qui peut être facilement téléchargé et installé sur votre smartphone. Il sera utile pour surveiller les enfants, les personnes âgées, le personnel de maison ou les employés.

Qu'est-ce qu'un logiciel espion

Pour utiliser le service de surveillance téléphonique, vous devez vous inscrire personnellement sur le site Web du développeur du programme. Lors de votre inscription, vous devez vous souvenir de votre identifiant et de votre mot de passe pour accéder au service, confirmer votre numéro de téléphone ou votre adresse e-mail. Les programmes espions diffèrent les uns des autres par leurs fonctions de contrôle et les types de présentation des informations « prises » par l’appareil surveillé vers vous. Cela peut être une capture d'écran, un tableau des appels, des SMS, des enregistrements d'appels. Le programme pour espionner un téléphone Android doit être téléchargé, installé et activé sur le smartphone en secret par l'utilisateur.

Types de logiciels espions

Les programmes de contrôle à distance pour smartphone sont divisés dans les types suivants :

Fonctions d'espionnage

En surveillant un smartphone, le programme espion pour Android met en œuvre les fonctions de suivi et de journalisation de toutes les actions de l'objet. Après avoir collecté des informations, selon le type de fonctions que vous avez choisi, sur votre smartphone ou ordinateur via Internet, l'utilitaire vous offrira la possibilité de recevoir des données :

- un journal des appels entrants, manqués et sortants des abonnés avec leurs noms, durée de la conversation ;

- enregistrements audio de conversations téléphoniques;

- liste et textes de tous les messages SMS, mms avec l'heure de leur réception ou de leur envoi ;

- les informations photo et vidéo capturées par la caméra espion de l'appareil contrôlé ;

- localisation actuelle de l'abonné avec suivi en ligne des mouvements par géolocalisation à l'aide des stations de base de l'opérateur GSM ou de la navigation GPS ;

- historique des visites des pages du navigateur du smartphone ;

- comptabilité des applications téléchargées, installées et utilisées ;

- Contrôle sonore de l'environnement grâce à la commande à distance du microphone.

Logiciels espions pour Android

Parmi la gamme de logiciels espions proposés, il existe des utilitaires gratuits qui, une fois analysés et testés, s'avèrent inefficaces. Pour obtenir des informations de haute qualité, il est nécessaire de dépenser de l'argent pour collecter et stocker des informations photo, vidéo et audio. Après inscription sur le site du développeur, le client reçoit un compte personnel indiquant les fonctions de contrôle connectées et les informations collectées.

Un programme d'écoute téléphonique payant pour Android est en cours de développement en tenant compte de la nécessité de satisfaire les clients les plus exigeants à plusieurs égards :

- facilité d'installation;

- invisibilité d'être sur un smartphone contrôlé ;

- Commodité pour le client de recevoir et de sauvegarder les informations collectées.

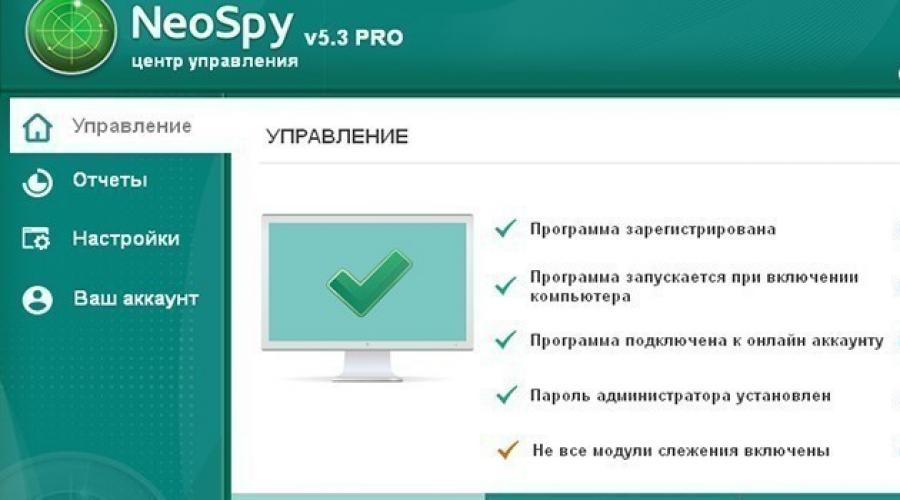

Néospy

L'un des programmes d'espionnage les plus simples pour un ordinateur ou un smartphone est Neospy. NeoSpy Mobile pour la plateforme Android est une application légale téléchargeable depuis Google Play. Lors du téléchargement de la nouvelle version de NeoSpy Mobile v1.9 PRO avec installation, en téléchargeant l'archive apk, des paramètres sont possibles dans lesquels le programme n'apparaîtra pas dans la liste des applications Google Play, pourra surveiller le clavier du smartphone et intercepter les photos de la caméra. Le coût d'utilisation du programme dépend des fonctions sélectionnées et variera de 20 à 50 roubles par jour.

Journal de discussion

Plus sérieux est l'espion de téléphone Android Talklog. Avant de l'installer sur votre smartphone, vous devrez désactiver votre logiciel antivirus. Vous devrez autoriser l'installation d'applications provenant d'autres sources dans les paramètres de sécurité de votre téléphone. Le service Talklog est un espion à part entière capable d'obtenir presque toutes les informations sur l'activité de l'objet surveillé. L'utilitaire dispose d'un mode d'essai gratuit et de plusieurs fonctions gratuites de base. Le coût sera de 10 à 50 roubles par jour, selon la fonctionnalité dont vous avez besoin.

Flexispy

Le programme espion pour Android Flexispy comprend un grand nombre de façons d'accéder à un smartphone - intercepter des SMS, des messages mms, mettre le téléphone sur écoute, enregistrer des conversations téléphoniques, lire les dialogues de 14 chats internes (Facebook, WhatsApp, Viber, Skype, WeChat, Telegram, etc.), interception d'appels en temps réel, écoute de l'environnement du téléphone via le microphone, plus de 140 fonctions supplémentaires. Le coût d'utilisation de l'utilitaire est approprié - le forfait Premium minimum vous coûtera 6 000 roubles pour 3 mois, le forfait Extreme maximum vous coûtera jusqu'à 12 000 roubles pour 3 mois d'utilisation.

Outil mobile

L'application espion MobileTool pour le système d'exploitation Android vous fournira des informations sur les appels, SMS, MMS, localisation du téléphone, répertoire téléphonique. Il peut supprimer son raccourci de la liste des applications. Vous aurez accès aux fonctions suivantes : visualisation des photos, protection contre le vol par verrouillage de l'appareil, allumage de la sirène. Toutes les informations seront disponibles dans votre compte personnel sur le site de candidature. Il existe un mode d'essai de deux jours pour tester les fonctionnalités ; les remises dépendent de la période d'utilisation. Le paiement moyen pour l'utilisation du service public sera d'environ 30 roubles par jour.

Surveillance mobile

L'espion mobile pour Android Mobile Monitoring (surveillance mobile), après inscription sur le site, sélection d'un plan tarifaire et paiement, permettra de sauvegarder les conversations téléphoniques, une fonction enregistreur vocal, de sauvegarder tous les messages SMS, de géolocaliser l'emplacement du téléphone et de créer itinéraires de voyage. Le programme fonctionne sur les smartphones de tous les opérateurs mobiles en Russie. Le coût en choisissant uniquement la géolocalisation sera de 800 roubles pour 3 mois, toutes fonctionnalités – 1550 roubles pour 3 mois, avec une réduction de 40 % lors du paiement annuel.

Comment installer un logiciel espion sur votre téléphone

L'installation d'un espion mobile commence par l'inscription via Internet sur le site du fabricant, le choix d'un plan tarifaire et le paiement des services. Ensuite, un lien est fourni qui doit être saisi dans le navigateur du smartphone pour télécharger le programme. Certains programmes espions pour Android sont disponibles via Google Play et peuvent être téléchargés comme des applications classiques. Lors de l'installation et de l'activation du programme, vous aurez besoin d'une autorisation pour accéder à toutes les fonctions du smartphone nécessaires à son fonctionnement. Vous aurez peut-être besoin d'une autorisation pour utiliser des programmes obtenus à partir de sources inconnues.

Comment détecter les logiciels espions sur Android

La plupart des programmes espions pour Android ont pour fonction de masquer leur présence sur un smartphone. Ils peuvent s'exclure de la liste des applications et ne pas afficher leur activité pendant les périodes d'utilisation du téléphone. De nombreux programmes antivirus peuvent détecter de tels logiciels. Pour vous protéger contre les logiciels espions et les logiciels malveillants, vous devez prendre l'habitude d'exécuter une analyse complète de votre téléphone une fois par semaine ou de la configurer pour qu'elle s'exécute automatiquement selon un planning. Les principaux signes de tels programmes exécutés sur votre téléphone peuvent être :

- ralentissement du fonctionnement du téléphone mobile ;

- décharge rapide de la batterie ;

- consommation injustifiée du trafic Internet.

Vidéo

Moniteur personnel

VOTRE CHOIX

pour le contrôle parental

Besoin d'un enregistreur de frappe ?

2 500 000 . C'est exactement le nombre de personnes (et c'est plus que la population de l'ensemble de la Lettonie, par exemple) qui ont choisi le programme Mipko Personal Monitor comme enregistreur de frappe. Pourquoi?

Pour au moins 9 raisons :

Protection pour votre enfant

moniteur personnel pour Windows

Version gratuite

pour 3 jours

Revue vidéo du programme Mipko Personal Monitor d'Alexander Medvedev

Notre garantie exclusive pour le moniteur personnel Mipko

Nous garantissons que vous serez 100% satisfait de l'enregistreur de frappe Mipko Personal Monitor. Après tout, vous pouvez tester gratuitement toutes les capacités du programme - vous disposez de 3 jours pour le faire.

Eh bien, si pour une raison quelconque vous êtes déçu par Mipko Personal Monitor après la mise à niveau vers la version payante, nous vous rembourserons votre argent dans les 7 jours suivant l'achat.

Comment fonctionne le moniteur personnel Mipko

Peu importe ce que vous voulez, mais, par exemple, « bloquer » l’accès d’un enfant à des ressources douteuses au-delà de son âge est assez difficile. De plus, en fouillant un peu sur Internet, les jeunes curieux trouveront le moyen de contourner les obstacles.

Si vous vous inquiétez pour vos enfants et souhaitez savoir quels sites ils visitent, où, avec qui et quoi ils communiquent, alors Mipko Personal Monitor est la meilleure solution. Pourquoi?

Le programme ne s'affiche en aucun cas sur l'ordinateur. L'utilisateur ne soupçonne même pas son existence. Dans le même temps, Mipko Personal Monitor collecte un rapport complet sur ses actions et enregistre tout ce qui se passe. À quoi cela ressemble-t-il?

Par exemple, dès que votre enfant se connecte à VKontakte ou à Skype, Mipko Personal Monitor enregistre immédiatement toutes ses actions. Par exemple, il enregistre les appels vocaux, sauvegarde l'historique de la correspondance, enregistre les pages consultées, etc. Vous recevez les rapports correspondants par email.

De plus, toutes les copies des rapports sont stockées sur le disque dur de l'ordinateur. Cependant, une personne qui ne connaît pas Mipko Personal Monitor ne les trouvera pas. Après tout, le dossier correspondant est caché très profondément et les rapports eux-mêmes sont stockés sous forme cryptée, et seul Mipko Personal Monitor peut les lire.

« J'utilise votre programme depuis près d'un an maintenant. Il s'est avéré être un outil très fiable avec lequel je n'ai jamais eu de problèmes. Je suis également satisfait des performances du programme : il fonctionne presque imperceptiblement.

Vitali Makouchev

Simplicité et élégance

Mipko Personal Monitor est un enregistreur de frappe domestique. Il n'a pas de fonctions inutiles demandées par les entreprises clientes, mais qui n'ont absolument aucun sens sur un ordinateur personnel.

En conséquence, l'interface du programme elle-même s'est avérée très simple et compréhensible. Comme un iPhone, que même une personne non technique peut comprendre en 5 minutes. Dans le même temps, les capacités du Mipko Personal Monitor sont aussi larges que possible et sauront plus que satisfaire même les utilisateurs les plus exigeants.

«J'utilise votre programme depuis longtemps. J'aime l'interface et les fonctionnalités du programme, et surtout, ses performances. Je vois aussi que vous n'avez pas abandonné ce projet, des mises à jour et des corrections sont constamment apportées. Pour cela, un merci tout spécial à vous.

Mikhaïl Zinoviev

5 arguments supplémentaires en faveur du Mipko Personal Monitor

- - Si Mipko Personal Monitor a une panne ou un conflit avec l'antivirus, le programme ne se révélera toujours pas et ne vous compromettra pas.

- - Mipko Personal Monitor dispose d'une interface et d'un support technique entièrement en russe.

- - Vous n'êtes pas laissé seul avec le programme, mais recevez de l'aide et du soutien de notre part, même pendant la période de test gratuite.

- - Vous décidez de la quantité d'espace disque à allouer pour stocker les enregistrements du Mipko Personal Monitor, et cette limite ne sera jamais dépassée.

- - Vous savez toujours avec qui et quoi votre enfant ou proche communique, ainsi que avec qui il prend rendez-vous.

« Avant de commencer à l’utiliser, j’ai essayé de nombreux enregistreurs de frappe alternatifs (je ne me souviens plus des noms). Votre programme m’a séduit par sa facilité d’utilisation et la clarté des résultats.

Sergueï Minaev

Mipko Personal Monitor et antivirus

Légalement, Mipko Personal Monitor n'est pas un logiciel espion ou un logiciel malveillant selon la classification antivirus. Il s'agit essentiellement d'un programme d'observation qui surveille ce qui se passe sur l'ordinateur et ne stocke aucune donnée personnelle sur l'utilisateur.

Dans le même temps, seul l'administrateur (propriétaire) de l'ordinateur peut installer Mipko Personal Monitor en saisissant le mot de passe approprié. Cela garantit que le programme est légal et légal du point de vue de la grande majorité des antivirus. Du coup, ils ne réagissent pas du tout au Mipko Personal Monitor.

Cependant, certains programmes antivirus (pas plus de 5 %) peuvent interférer avec l'installation et le fonctionnement de Mipko Personal Monitor. Alors faites-le-nous savoir et nous vous enverrons des instructions étape par étape sur la façon de coupler Mipko Personal Monitor avec votre antivirus.

"Je suis heureux que le programme soit caché, ne charge pas l'ordinateur et fonctionne complètement hors ligne."

Avez-vous déjà ces questions ?

Comment gérer la sécurité des données personnelles ?

Mipko Personal Monitor ne collecte pas de données personnelles et ne nous les transmet pas non plus. Toutes les informations sont stockées sur votre ordinateur et vous sont envoyées par e-mail. Dans ce cas, toutes les lettres sont envoyées directement, en contournant nos serveurs.

Je suis sur votre propre ordinateur, puis-je installer Mipko Personal Monitor ?

Oui, vous pouvez. L'interface du programme est extrêmement simple. Il vous suffit littéralement d'appuyer sur deux boutons et de suivre des instructions détaillées. De plus, nous sommes toujours prêts à fournir toute assistance dans ce domaine.

Que dois-je faire si j'ai des problèmes avec le moniteur personnel Mipko ?

Contactez notre équipe d'assistance et nous résoudrons rapidement tous les problèmes.

«J'utilise votre programme depuis assez longtemps. J'aime le fait que le programme n'a pratiquement pas d'analogue, aidant même dans les cas les plus difficiles. « J’ai un fils qui grandit et il est très important pour ma femme et moi de savoir dans quelle direction évoluent ses intérêts. »

Les logiciels espions sont utilisés pour surveiller l’équipement informatique des employés de bureau et des entreprises. C'est également une bonne solution pour surveiller les enfants lorsque les parents ne sont pas à la maison.

Les programmes d'espionnage informatique n'ont rien à voir avec des logiciels malveillants. La plupart du temps, ils sont installés avec l'autorisation de l'administrateur du PC et ne causent aucun dommage. Les virus fonctionnent selon un principe différent : ils sont installés sans l’autorisation de l’administrateur et espionnent délibérément l’utilisateur, collectant des informations confidentielles et les transmettant à des tiers. La direction des entreprises et des entreprises informe leurs employés des programmes établis pour surveiller le processus de production.

Programmes espions pour ordinateur

– ce programme espion est un outil universel pour surveiller les actions des utilisateurs sur un ordinateur personnel. Plusieurs disponibles options d'installation: administrateur et caché. Avec une installation cachée, les processus ne sont pas affichés dans le gestionnaire de tâches. Le programme est utilisé pour surveiller les enfants à domicile et surveiller les actions des employés de l'entreprise. Logiciel Neospy partagiciel, vous pouvez acheter la version payante pour 1990 roubles sur le site officiel.

Fonctionnalités de NeoSpy :

- interception pressions sur le clavier ;

- possibilité de créer captures d'écran;

- collection données d'événements système ;

- suivi utiliser des messageries instantanées et enregistrer des appels vocaux/vidéo ;

- rapport sur le fonctionnement de l'ordinateur.

Avantages :

- Interface en russe ;

- Fonctionnalité;

- surveillance informatique en temps réel ;

- installation cachée.

Défauts:

– programme d’espionnage universel en anglais. La principale caractéristique de ce logiciel est qu'il suit non seulement les actions des utilisateurs, mais également bloque certaines opérations sur l'ordinateur. Lors de la création d'un compte, les utilisateurs peuvent ajouter une interdiction sur certaines actions sur le PC. Pour utiliser toutes les fonctionnalités, vous aurez besoin acheter la version payante au prix de 40$.

Possibilités :

- surveillance tapé du texte à partir du clavier ;

- rapport sur les événements système ;

- Création plusieurs comptes.

Avantages :

- créer une politique interdisant certaines actions sur un PC ;

- travailler en mode semi-caché.

Défauts:

- utilisé comme enregistreur de frappe, et possède des fonctionnalités supplémentaires :

- contrôle du contenu du presse-papiers ;

- la possibilité de prendre des captures d'écran ;

- suivi des sites visités.

Le programme n'a pas d'avantages particuliers ; il contient des fonctions assez standards pour de tels logiciels. Parmi les lacunes On peut noter que lors de l'utilisation du module de suivi des frappes sur le clavier, seul le texte anglais est enregistré correctement.

SpyGo

Ce logiciel de suivi informatique est destiné à un usage domestique uniquement. SpyGo peut également être utilisé pour surveiller les employés des bureaux et des entreprises. Programme partagiciel, vous pouvez acheter la version complète à un prix de 990 à 2990 roubles, selon l'ensemble des options.

Possibilités :

- clavier espionner;

- enregistrementévénements système sur le PC (lancement d'applications, utilisation de fichiers, etc.) ;

- contrôle visiter des ressources Web ;

- recevoir des images de l'écran de l'utilisateur en temps réel ;

- obtenir des informations sur le contenu du presse-papiers ;

- possibilité de recevoir enregistrement par microphone(s'il est connecté).

Avantages :

- travailler en mode surveillance secrète ;

- rapports d'activité informatique;

- suivi des requêtes de recherche et du temps passé à visiter les sites Internet.

Défauts:

Mouchard

Snitch est un programme espion facile à utiliser qui vous permet de surveiller les activités des utilisateurs sur votre PC.

Possibilités :

- surveillanceévénements du clavier, du presse-papiers et du système ;

- suivi actions de l'utilisateur sur Internet et dans les messageries instantanées ;

- compilation rapports de synthèse sur le fonctionnement de l'ordinateur.

Avantages :

- bloquer l'arrêt forcé d'un processus dans le gestionnaire de tâches ;

Défauts:

- il n'y a pas de mode de fonctionnement caché ;

- conflits avec les antivirus.

– l'utilitaire est un enregistreur de frappe qui vous permet de sauvegarder les données saisies dans les fenêtres de n'importe quel programme, navigateur, messagerie instantanée, etc. Fournit également rapport détaillé en fonctionnement PC. Le programme s'exécute en mode caché, n'apparaît pas dans le gestionnaire de tâches et ne crée pas de raccourcis sur le bureau ou dans le menu Démarrer. Le programme peut être acheter à prix 49$.

Possibilités :

- en lisant textes dactylographiés de tous les formulaires remplis ;

- caché mode de fonctionnement;

- recevoir données d'écran utilisateur en temps réel ;

- son enregistrement par microphone.

Avantages :

- Fonctionnalité;

- fourniture de rapports de synthèse;

- mode de fonctionnement caché.

Défauts:

Accueil des experts

Expert Home est un logiciel gratuit de suivi d'activité informatique qui vous permet de suivre et enregistrer toutes les actions de l'utilisateur. Ce logiciel est principalement utilisé pour assurer le contrôle parental.

Possibilités :

- interception pressions sur le clavier ;

- Création des photosécran;

- blocage certaines actions sur l'ordinateur ;

- disposition rapports sur les événements système sur le PC.

Avantages :

- mode de fonctionnement caché ;

- navigation pratique;

- peu exigeant en ressources.

Défauts:

SC-KeyLog

Gratuit logiciel conçu pour suivre les frappes au clavier. De plus, SC-KeyLog a la capacité de collecter des données sur les clics de souris.

Possibilités :

- collecte de données saisi à partir du clavier ;

- suivi sites visités;

- mode caché travail;

- rapport avec des informations sur les actions effectuées à partir du PC.

Avantages :

- distribué gratuitement;

- collecter des données sur toutes les actions sur le PC (lancement d'applications, utilisation de fichiers).

Défauts:

- entièrement gratuit keylogger pour Windows 7/8/10, qui permet une surveillance détaillée de l'activité des utilisateurs. Idéalement utilisé comme outil de contrôle parental.

Possibilités :

- invisibilité dans le gestionnaire de tâches ;

- collection données saisies depuis le clavier ;

- suivi sites Web visités.

Avantages :

- distribution gratuite;

- Fonctionnalité;

- interface pratique.

Aucune lacune n'a été constatée dans le programme.

Winspy

– ce programme espion est utilisé comme moyen de contrôle parental et de surveillance de l’activité des employés sur les ordinateurs.

Possibilités :

- télécommande installation;

- interception informations textuelles provenant du clavier ;

- caché mode de fonctionnement.

Avantages :

- ressources du système d'exploitation peu exigeantes ;

- Fonctionnalité.

Défauts:

Vkurse pour Android

Vkurse – logiciel espion pour appareils exécutant le système d'exploitation Android. Vous permet de suivre les actions des utilisateurs sur votre téléphone ou votre tablette en temps réel.

Possibilités :

- contrôle simultané derrière toutes les messageries instantanées exécutées sur l'appareil ;

- permet Prendre une photoécran;

- suivi saisi des informations textuelles à partir du clavier Android ;

- détection en utilisant le GPS ;

- enregistrement appels entrants et sortants.

Avantages :

- mode de fonctionnement caché sans fenêtre active ;

- Possibilité d'installation sans root ;

- ne démarre pas le système.

Défauts:

- la possibilité de détecter l'application via le « Task Manager » (gestionnaire de tâches).

Comment détecter les logiciels espions sur votre ordinateur

Si un programme espion fonctionne en mode caché, il sera assez difficile de le détecter. Dans notre revue, nous avons utilisé seulement un logiciel légal, qui n'est pas malveillant, mais qui peut en même temps être détecté par les antivirus. Il est recommandé d'ajouter un tel logiciel aux exceptions. Si vous n'avez pas besoin de supprimer le programme, mais seulement de dissimuler vos actions sur votre PC, utilisez des outils anti-espion qui bloqueront l'interception des pressions sur le clavier.

Instructions

La nécessité de contrôler Actions utilisateur peut être causée par diverses raisons. Par exemple, vous souhaitez surveiller vos subordonnés ou vérifier ce que fait votre enfant lorsqu'il travaille sur un PC. Le plus souvent, les adresses des sites Web visités, lancés au cours du programme, et les informations saisies au clavier sont intéressantes.

Il est très simple de suivre les ressources Internet visitées ; pour ce faire, il suffit de consulter le dossier historique (log) de votre navigateur. Vous verrez tous les sites que l'utilisateur a visités. Certes, les utilisateurs expérimentés, après avoir travaillé dessus, peuvent effacer le journal des visites ou en supprimer des entrées individuelles.

Le moyen de contrôle le plus fiable utilisateur consiste à installer un programme de suivi sur votre ordinateur. Par exemple, vous pouvez utiliser le programme gratuit KGB Key Logger. Cela vous permettra d'être au courant de tout ce que l'utilisateur fait sur l'ordinateur. Il dispose d'un mode visible et invisible, suit les frappes au clavier, garde la trace des sites visités et peut prendre des captures d'écran (captures d'écran). Les informations interceptées peuvent être envoyées vers une boîte aux lettres. De plus, le programme est absolument légal, puisqu'il est installé sur l'ordinateur par son propriétaire.

Le programme ExtraSpy Employee Monitor, créé pour permettre aux dirigeants d'entreprise de contrôler leurs employés, a des fonctions similaires. En installant ce programme sur votre ordinateur, vous serez toujours au courant de ce que fait la personne qui y travaille.

Pour administrer votre ordinateur à distance, vous pouvez utiliser le programme Radmin. En installant sa partie serveur sur l'ordinateur sur lequel vous souhaitez contrôler les travaux, vous pourrez à tout moment vous y connecter via Internet. L'écran de l'ordinateur distant, mis à jour dans le mode heure actuelle, apparaîtra devant vous dans la fenêtre du programme, vous verrez tout Actions utilisateur. De plus, vous pouvez afficher tous les dossiers et fichiers, copier et supprimer des informations, lancer et fermer des programmes. Ce programme est légal, vous pouvez le télécharger depuis le site du fabricant : http://www.radmin.ru/.

Article associé

La personne qui exerce un contrôle subit toujours une pression psychologique de la part des personnes qu'elle contrôle. Les deux parties perçoivent le niveau de qualité du travail effectué travailà ma façon. Pour éviter les conflits et les expériences émotionnelles inutiles, il est nécessaire d'établir des règles de contrôle qualité clairement comprises par tous les participants au processus.

Instructions

Définissez vos objectifs. Décrivez spécifiquement : " qualité"et quels sont les critères pour la déterminer. Des formulations vagues et vagues ne vous permettront pas de contrôler efficacement le processus. Si la qualité se compose de nombreux détails, faites-en une liste. Décrivez en détail les critères de qualité pour chaque article.

Établir par lequel le niveau de qualité est déterminé. Utilisez pour cela les critères décrits précédemment. Les règles doivent être rédigées sous forme d'instructions étape par étape. Cela aidera à justifier vos conclusions sur le contrôle qualité en cas de situations conflictuelles. Pour convaincre votre interlocuteur, il suffira de vous expliquer étape par étape comment vous avez exercé le contrôle.

Définissez des points de contrôle. Ce sont les lacunes travail, dans lequel le contrôle qualité est effectué. Les gens ne devraient pas être surpris par votre apparition soudaine. Expliquez clairement à quelles étapes travail et pourquoi le contrôle est nécessaire.

Vidéo sur le sujet

note

Arrêtez toute tentative de réduire la qualité. Ne faites aucune concession. Dans le cas contraire, les règles seront délibérément bafouées.

Conseil utile

Comptez le nombre d’œuvres de qualité. Ce qui est pris en compte, c’est ce à quoi les gens aspirent inconsciemment. Encouragez publiquement les travailleurs de première ligne avec des paroles aimables. Les gens ne voudront pas gâcher leurs chiffres.

Si un enfant passe presque tout son temps libre sur l'ordinateur, les parents peuvent être intéressés par les sites Web qu'il visite, les jeux auxquels il joue et les films qu'il regarde. Parfois, les conjoints vigilants, au nom de la préservation de la famille et de la tranquillité d'esprit, n'hésitent pas non plus à vérifier ce que fait leur moitié chérie sur Internet.

Instructions

Vous pouvez acheter un enregistreur de frappe matériel - un appareil qui suit les frappes sur votre clavier. Selon le modèle, il est connecté à un connecteur USB ou inséré dans le clavier. Les rapports peuvent être enregistrés dans un dossier spécial ou envoyés via Internet vers un autre ordinateur. Le prix d'un appareil dépend de l'étendue de ses fonctions et de sa capacité de mémoire.

Vous pouvez utiliser un enregistreur de frappe logiciel, par exemple Elite Keylogger. Les développeurs affirment que le programme s'exécute au niveau du noyau du système d'exploitation et est donc complètement invisible pour les logiciels anti-spyware. Lancez le programme et sélectionnez l'un des modes de fonctionnement Mode visible ou Invisible. Pour une familiarisation et une formation préalables, il est préférable d'utiliser le mode Visible.

Dans le menu Journaux, cliquez sur Afficher les journaux et entrez le mot de passe que vous utiliserez pour afficher les journaux. Dans le calendrier, marquez la date qui vous intéresse et cliquez sur Afficher les journaux pour... Le compte utilisateur, une liste de frappes, ainsi que la date et l'heure de l'événement seront affichés sur le côté gauche de la fenêtre.

Programmez toutes les trois minutes. Pour afficher les vignettes d'écran, sélectionnez l'élément de menu Captures d'écran. Vous pouvez ouvrir le mode d'affichage plein écran en double-cliquant sur la vignette. La section Activité Internet contient une liste des sites Web visités.

Des fonctions similaires sont exécutées par Eltima Powered Keylogge. Ce programme suit également les frappes au clavier, prend des captures d'écran à intervalles réguliers et peut envoyer des journaux à un e-mail spécifié. Le programme est invisible pour les logiciels anti-spyware et est protégé par mot de passe

Ces programmes sont des shareware. Vous pouvez utiliser l'utilitaire Punto Switcher, qui est entièrement distribué par le développeur. Peu de gens soupçonnent ses capacités d'espionnage, car son objectif principal est de changer la disposition du clavier et les mots fréquemment utilisés avec une certaine combinaison de touches.

Installez le programme sur votre ordinateur et faites un clic droit sur son icône. Dans le menu déroulant, sélectionnez la section « Paramètres » et sur le côté gauche de la fenêtre des paramètres, sélectionnez l'élément « Journal ». Cochez les cases « Tenir un journal », « Enregistrer automatiquement le contenu du tampon… », « Tenir un journal dans les programmes d'exception ».

Cliquez sur le bouton « Définir le mot de passe… » et entrez une combinaison de chiffres et de symboles. Utilisez les boutons Appliquer et OK pour confirmer. Pour visualiser les entrées, sélectionnez « Paramètres » dans le menu contextuel, puis « Ouvrir le journal ».

Vidéo sur le sujet

note

Il ne sera pas possible de masquer les fonctions d'espionnage de Punto Switcher - quiconque songe à vérifier ses paramètres dans le menu déroulant les découvrira. Cependant, seuls ceux qui connaissent le mot de passe pourront lire le contenu du journal.

La bonne gestion d’une entreprise implique le contrôle de toutes ses composantes. Si vous perdez de vue ce levier de commande, le système s’effondre rapidement lorsqu’il est livré à lui-même. Un contrôle compétent commence par la planification, la définition des tâches et l'attribution des responsabilités.

Instructions

Identifiez les tâches qui nécessitent le plus de surveillance de la part de la direction. Dans toute entreprise, il existe des divisions principales qui remplissent les principales fonctions de production, ainsi que des départements auxiliaires dont les activités ne sont pas décisives et n'affectent pas directement le résultat final. En créant une hiérarchie de fonctions, vous pouvez définir des domaines prioritaires qui nécessitent une attention particulière.

Pour chaque unité structurelle ou étape de travail, s'il s'agit d'un projet d'entreprise en cours, nommez des personnes qui assureront le leadership. Définir clairement les responsabilités fonctionnelles des supérieurs hiérarchiques et les limites de leur autorité. Pour contrôler son domaine de travail, chaque manager doit avoir une réelle opportunité d'influencer la situation et d'intervenir dans le processus de production.

Élaborer et mettre en œuvre un système de rapports standardisés par les chefs de divisions structurelles. Vous devez systématiquement obtenir des informations caractérisant les performances de l'entreprise dans tous les domaines. C'est l'une des conditions importantes lors de la mise en place d'un système de contrôle. Les données sont rassemblées, systématisées et corrélées aux indicateurs prévus.

Prenez l'habitude pour la direction de l'entreprise de visiter les zones de production individuelles. Cela permettra d'évaluer sur place l'efficacité du travail et créera également une motivation appropriée pour le personnel. Connaissant la possibilité d’inspections surprises, les employés seront plus responsables dans l’exercice de leurs fonctions. Visiter les départements de niveau inférieur offre également l’occasion d’obtenir les commentaires nécessaires à l’élaboration des décisions de gestion.

À ce moment-là, il est temps pour le manager de réfléchir à la nécessité de changer quelque chose. Il n'est pas nécessaire de prendre des décisions hâtives concernant la réduction du personnel ou l'installation de caméras vidéo dans le bureau. Il suffit d'acheter un logiciel spécial. La surveillance des ordinateurs du personnel vous permettra de « stimuler » en douceur vos subordonnés et d'orienter leur travail dans la bonne direction.

Il existe un certain nombre de programmes qui vous permettent de suivre discrètement ce que fait un employé sur son lieu de travail. Ils offrent tous un panel de fonctions assez large :

Suivi des requêtes dans les moteurs de recherche. La fonction aidera à déterminer ce que les employés recherchent le plus souvent pendant les heures de travail : de nouveaux clients ou des vidéos populaires.

Prendre périodiquement des captures d'écran de l'écran.

Vérifier l'heure de début et de fin du travail sur l'ordinateur, les périodes d'inactivité de l'utilisateur, c'est simple.

Surveillance des ordinateurs des employés sur le fonctionnement de la souris et de leurs claviers (vous permet de suivre quelles touches ont été enfoncées et à quelle fréquence).

Suivi du fonctionnement de l'imprimante (noms des documents, volume de texte imprimé, etc.)

Contrôle du fonctionnement des supports amovibles (quels fichiers ont été copiés de l'ordinateur vers la clé USB et vice versa).

Contrôle de la correspondance dans Skype et icq.

Lors de l'utilisation du programme, le responsable reçoit un rapport quotidien sur le travail et l'inactivité de chaque utilisateur sur son ordinateur, ainsi que des diagrammes des temps de travail.

La plupart des fabricants de logiciels espions proposent des tests gratuits de leurs produits dans un délai de 15 à 30 jours ouvrables. Habituellement, ce temps est suffisant pour déterminer s'il est nécessaire d'acheter un tel progiciel dans l'entreprise. La surveillance des ordinateurs du personnel en activité est un processus relativement peu coûteux. Le coût d'une licence pour un ordinateur, en fonction des fonctions exercées, commence à 450 roubles, mais la dépense de cet argent est justifiée. Le temps de travail perdu est réduit de 20 à 40 %. Et les employés eux-mêmes, conscients du contrôle du programme établi, cessent de s'occuper de leurs affaires personnelles de 9h00 à 18h00.

Il est logique qu'une telle auto-organisation des salariés soit dans l'intérêt de la direction. Certaines personnes préfèrent ne pas informer sur l'installation de tels programmes, tandis que d'autres, au contraire, effectuent la mise en œuvre de manière démontrable. L'essentiel est qu'au final, il y ait un résultat et que l'efficacité des indicateurs du personnel augmente de façon exponentielle.

Comment savoir ce que fait votre enfant ou votre employé sur l'ordinateur ? Quels sites visite-t-il, avec qui communique-t-il, quoi et à qui écrit-il ?

À cette fin, il existe des programmes espions - un type spécial de logiciel qui, inaperçu de l'utilisateur, collecte des informations sur toutes ses actions. Un logiciel espion informatique résoudra ce problème.

Les logiciels espions pour ordinateur ne doivent pas être confondus avec un cheval de Troie : le premier est tout à fait légitime et est installé à la connaissance de l'administrateur, le second s'introduit illégalement sur le PC et mène des activités malveillantes cachées.

Cependant, les pirates peuvent également utiliser des programmes de suivi légitimes.

Les applications de logiciels espions sont le plus souvent installées par les chefs d'entreprise et les administrateurs système pour surveiller les employés, les parents pour espionner les enfants, les conjoints jaloux, etc. Dans le même temps, la « victime » peut savoir qu'elle est surveillée, mais le plus souvent elle ne le sait pas. savoir.

Examen et comparaison de cinq programmes espions populaires

NéoSpy

NeoSpy est un programme d'espionnage universel pour les actions du clavier, de l'écran et de l'utilisateur. NeoSpy fonctionne de manière invisible et peut masquer sa présence même lors de l'installation.

L'utilisateur qui installe le programme a la possibilité de choisir l'un des deux modes d'installation : administrateur et masqué. Dans le premier mode, le programme est installé ouvertement - il crée un raccourci sur le bureau et un dossier dans le répertoire Program Files, dans le second - caché.

Les processus du programme n'apparaissent pas dans le Gestionnaire des tâches Windows et les gestionnaires de tâches tiers.

Les fonctionnalités de NeoSpy sont assez larges et le programme peut être utilisé à la fois pour la surveillance à domicile et dans les bureaux pour surveiller les employés.

Le programme espion est distribué en trois versions sous licence shareware. Le prix est de 820 à 1990 roubles, mais il peut également fonctionner gratuitement (même en mode caché) avec des restrictions lors de la visualisation des rapports.

Ce que NeoSpy peut faire :

- surveiller le clavier ;

- surveiller les visites du site Web ;

- afficher l’écran de l’utilisateur en temps réel via Internet depuis un autre ordinateur ou une tablette ;

- prenez des captures d'écran et enregistrez des images de votre webcam ;

- surveiller les événements du système (mise sous tension, arrêt, temps d'arrêt de l'ordinateur, connexion de supports amovibles) ;

- intercepter le contenu du presse-papiers ;

- Surveiller l'utilisation des messageries instantanées Internet, enregistrer les appels Skype ;

- intercepter les données envoyées pour impression et copiées sur des supports externes ;

- tenir des statistiques sur le travail informatique ;

- envoyer les coordonnées de l'ordinateur portable (calculées via Wi-Fi).

Grâce à l'interface en langue russe, à un large éventail de fonctions, à une interception correcte du clavier et à un mode de fonctionnement complètement caché dans le système, NeoSpy reçoit la note maximale lors du choix programmes pour le contrôle des utilisateurs.

Véritable moniteur d'espionnage

Le prochain espion est Real Spy Monitor. Ce programme anglophone dispose non seulement de fonctions de suivi, mais peut également bloquer certaines actions sur l'ordinateur. Par conséquent, il est souvent utilisé comme outil de contrôle parental.

Pour chaque compte dans les paramètres de Real Spy Monitor, vous pouvez créer votre propre politique d'interdiction, par exemple pour visiter certains sites.

Malheureusement, en raison de l'absence d'interface en anglais, il est plus difficile de comprendre le fonctionnement de Real Spy Monitor, malgré les vignettes graphiques des boutons.

Le programme est également payant. La licence coûte à partir de 39,95 $.

Fonctionnalités de Real Spy Monitor :

- interception des frappes au clavier, du contenu du presse-papiers, des événements système, des sites Web, des messageries instantanées, du courrier ;

- travailler en mode semi-caché (sans fenêtre active, mais avec le processus affiché dans le gestionnaire de tâches) ;

- travailler avec plusieurs comptes ;

- Démarrage automatique sélectif pour différents comptes.

En général, de nombreux utilisateurs aiment Real Spy Monitor ; les inconvénients incluent le coût élevé, l'absence d'interface en russe et l'affichage du processus dans le gestionnaire de tâches.

Espion réel

Les développeurs positionnent Actual Spy comme un enregistreur de frappe (keylogger), bien que le programme puisse faire plus que simplement enregistrer des frappes au clavier.

Il surveille le contenu du presse-papiers, prend des captures d'écran, surveille les visites sur le site et d'autres éléments inclus dans l'ensemble principal d'espions que nous avons examiné.

Une fois installé, Actual Spy crée un raccourci dans le menu Démarrer afin qu'il puisse être remarqué par l'utilisateur. Le lancement s'effectue également ouvertement - pour masquer la fenêtre du programme, vous devez appuyer sur certaines touches.

Les capacités d'Actual Spy ne sont pas très différentes de celles de ses concurrents. Parmi les inconvénients, les utilisateurs ont noté qu'il enregistre correctement les frappes uniquement dans la version anglaise.

SpyGo

SpyGo - kit d'espionnage pour un usage domestique. Peut également être utilisé dans les bureaux pour surveiller les employés.

Pour démarrer la surveillance, cliquez simplement sur le bouton « Démarrer » dans SpyGo.

SpyGo est distribué sous licence shareware et coûte entre 990 et 2 990 roubles, selon l'ensemble des fonctions.

Dans les versions d'essai, la durée de surveillance est limitée à 20 minutes par jour et l'envoi de rapports par courrier électronique et FTP n'est pas non plus disponible.

Principales fonctionnalités de SpyGo :

- surveillance des frappes au clavier ;

- enregistrer toutes les actions sur l'ordinateur (lancement de programmes, opérations avec des fichiers, etc.) ;

- contrôle des visites aux ressources Web (historique, requêtes de recherche, sites fréquemment visités, durée de séjour sur le site) ;

- enregistrer ce qui se passe sur l'écran ;

- enregistrer le contenu du presse-papiers ;

- écouter l'environnement (s'il y a un microphone) ;

- surveillance des événements du système (heures d'allumage et d'extinction de l'ordinateur, temps d'arrêt, connexion de lecteurs flash, de disques, etc.).

Important! Les inconvénients de SpyGo, selon les utilisateurs, incluent le fait qu'il ne prend pas en charge toutes les versions de Windows, lors de l'envoi de rapports, il génère souvent des erreurs et est assez facilement démasqué.

Mouchard

Snitch - le nom de ce programme se traduit par « vif d'or » et est très hostile envers l'utilisateur. Snitch espionne les activités informatiques. Il fonctionne de manière cachée, ne nécessite pas de paramètres complexes et a peu d'effet sur les performances du système.

Le programme est publié en une seule version.

Caractéristiques et fonctionnalités de Snitch :

- surveillance du clavier, du presse-papiers, des événements système, de la navigation sur le Web et de la communication dans les messageries instantanées ;

- compilation de rapports de synthèse et de graphiques des événements surveillés ;

- configuration réseau peu exigeante ;

- protection contre l'arrêt non autorisé du processus du programme ;

- la surveillance est effectuée même en l'absence d'accès au réseau.

Parmi les défauts, on peut remarquer des conflits avec les antivirus

Comment détecter un espion sur votre ordinateur ?

Trouver des logiciels espions sur un ordinateur qui ne se manifestent pas extérieurement est difficile, mais pas impossible.

Ainsi, malgré leur légitimité, les candidatures que nous avons examinées peut être reconnu par des antivirus spéciaux,« adapté » à la recherche de logiciels espions (chevaux de Troie dotés de fonctions d'espionnage), nous vous recommandons donc d'ajouter le programme installé à la liste d'exclusion de ces antivirus.

Et si vous n'avez pas besoin de supprimer l'espion, mais seulement de dissimuler vos actions, vous pouvez utiliser des outils anti-espion qui, même s'ils vous espionnent activement, empêcheront l'interception des événements du clavier et des captures d'écran.

Votre correspondance et vos mots de passe ne tomberont alors pas entre de mauvaises mains.